怎么才能更有效地保护和管理SQL Server数据库的安全问题呢?

- 问答

- 2026-01-11 02:55:10

- 1

要有效保护和管理SQL Server数据库的安全,不能只依赖某一种技术或工具,而是需要一个从外到内、层层递进的综合策略,这就像保护一座珍贵的城堡,既需要坚固的城墙和护城河,也需要严格的内部管理和忠诚的守卫,我们可以从以下几个关键方面着手。

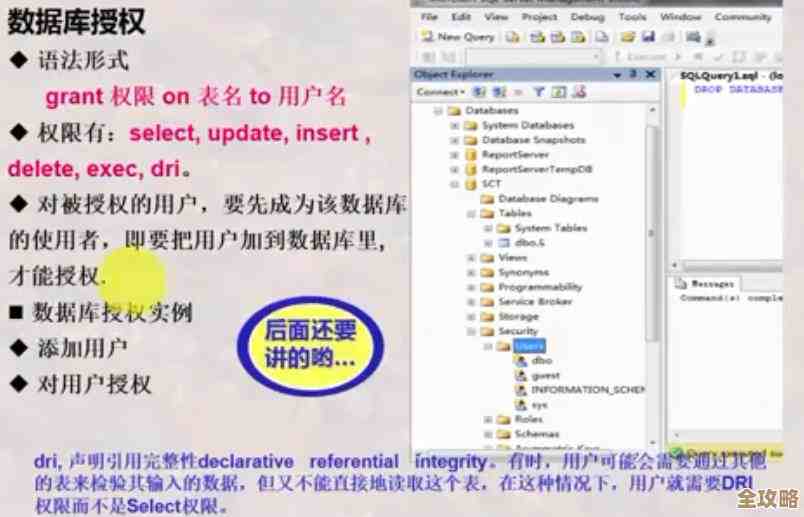

最重要的是控制谁能进入“城堡”,即身份验证和访问控制,这是安全的第一道大门,微软在其官方文档中始终强调最小权限原则,这意味着应该只给用户授予他们完成工作所绝对必需的最低级别的权限,绝对不能随意给用户像“sysadmin”这样的高级别角色,为了实现这一点,应该优先使用Windows身份验证而不是SQL Server身份验证,因为Windows身份验证可以借助操作系统的安全机制,如Active Directory,来管理账户策略(如密码复杂性、账户锁定),如果必须使用SQL登录,那么务必强制实施强密码策略,要精细地管理权限,避免直接对用户账号授权,而是通过创建角色(Role),将权限赋予角色,再将用户添加到对应的角色中,这样管理起来更清晰,也减少了出错的可能,定期审查和清理不再需要的登录名和用户账号也至关重要,特别是那些离职员工的账户。

当用户进入系统后,我们需要保护数据在“流动”和“静止”时的安全,也就是数据加密,根据安全公司SANS研究所的相关建议,加密是防御数据泄露的最后一道坚固防线,这包括几个层面:一是透明数据加密(TDE),它可以对整个数据库的数据文件和日志文件进行实时加密和解密,无需修改应用程序,这主要防止有人直接窃取或拷贝数据库文件后读取其中的内容,二是对敏感字段进行列加密,比如身份证号、信用卡号等,即使有人获得了数据库的访问权限,没有解密密钥也无法查看这些字段的明文,三是保证数据在网络传输中的安全,务必强制使用SSL/TLS加密来保护客户端和服务器之间的通信,防止数据在传输过程中被窃听。

第三,我们必须时刻保持警惕,建立持续监控和审计机制,微软的Best Practices Analyzer工具就能帮助检查SQL Server实例的配置是否符合安全最佳实践,仅仅设置防御措施是不够的,还需要知道是否有人正在尝试或已经成功突破了防御,应该启用SQL Server的审计功能,记录下关键的操作事件,谁在什么时候登录了服务器、谁修改了重要的表结构、谁访问了大量的敏感数据,仅仅记录还不够,需要定期查看和分析这些日志,设置警报规则,可以设置当有登录失败次数过多时,立即向管理员发送邮件或短信警报,这很可能是一次密码暴力破解攻击,通过分析审计日志,不仅可以发现潜在的安全威胁,还能在发生安全事件后进行溯源调查。

第四,保护数据库的底层环境同样不可或缺,SQL Server不是运行在真空中,它依赖于Windows操作系统和网络环境,OWASP(开放式Web应用程序安全项目)基金会也指出,应用系统的安全依赖于其底层基础架构的安全,需要确保数据库服务器所在的主机操作系统及时安装安全补丁,关闭不必要的端口和服务,安装并更新防病毒软件,要将数据库服务器放置在网络的安全区域,通常是在内网中,并通过防火墙严格限制访问来源,只允许特定的应用服务器IP地址访问数据库端口,杜绝从互联网直接访问数据库的可能性。

但绝非最不重要的,是建立稳固的运维流程和人员安全意识,技术手段再高明,如果管理松散或人员疏忽,安全防线也会形同虚设,这包括:第一,制定严格的备份与恢复策略,定期测试备份文件的恢复流程,确保在发生数据损坏或勒索病毒攻击时,能够快速恢复业务,备份文件本身也需要加密和妥善保管,防止被窃取,第二,进行变更管理,对数据库结构的任何修改(如发布新脚本)都应经过申请、审批、测试的流程,避免因随意变更导致的安全漏洞或数据问题,第三,加强人员培训,让所有接触数据库的开发人员和运维人员都了解基本的安全风险和规范,例如如何安全地编写SQL代码以防止SQL注入攻击,如何安全地处理敏感数据等。

保护SQL Server数据库安全是一个持续的过程,而非一劳永逸的任务,它需要将强大的技术控制、持续的监控预警和严谨的管理制度三者有机结合,形成一个纵深防御体系,才能最大限度地降低安全风险,保障核心数据资产的机密性、完整性和可用性。

本文由符海莹于2026-01-11发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:https://www.haoid.cn/wenda/78436.html