Redis管理员权限怎么分配才靠谱,权限管理那些事儿聊聊

- 问答

- 2026-01-06 14:06:46

- 15

关于Redis管理员权限怎么分配才靠谱,以及权限管理那些事儿,咱们就来实实在在地聊聊,这事儿说白了,就跟管理家里的钥匙一样,不能谁都能拿到万能钥匙,得分清楚谁用哪把钥匙,能开哪扇门。

Redis的权限“钥匙”有哪些?

咱们得知道Redis提供了哪些权限控制的“钥匙”,在Redis 6.0版本之前,它本身是没有精细的密码权限概念的,只有一个默认的“requirepass”配置项,相当于一把万能钥匙,谁知道了这个密码,谁就拥有了对整个Redis数据库的生杀大权,可以看所有数据,可以执行任何命令,包括清空整个数据库这种危险操作,这显然是很不安全的,特别是在多人协作或者系统比较复杂的场景下。

后来,Redis 6.0引入了一个重要的新特性,叫做ACL(Access Control List),也就是访问控制列表,这就像是给Redis配了一个专业的钥匙管理系统,根据Redis官方文档的介绍,ACL允许你创建不同的用户,并为每个用户分配不同的权限,可以控制:

- 这个用户能不能用(启用/禁用账户)。

- 这个用户能执行哪些命令(只允许读数据的用户就不能执行删除、修改的命令)。

- 这个用户能访问哪些数据(可以通过设置键的前缀来限制,比如只允许访问以“user:”开头的键)。

- 这个用户能从哪些网络地址连接过来(比如只允许从公司的内网IP连接)。

这样一来,权限分配就变得灵活和精细多了。

怎么分配权限才算“靠谱”?

知道了有哪些“钥匙”,接下来就是怎么分配才安全、靠谱,核心原则就是:按需分配,最小权限,也就是说,只给每个程序或每个人分配他们完成工作所必需的最少权限。

-

绝对不要使用默认账户或弱密码:这是最基本的一条,根据无数安全事件的教训,比如之前爆出的某些大规模数据泄露事件,很多都是因为使用了默认的管理员密码(比如admin/admin)或者极其简单的密码,给Redis设置一个高强度、复杂的密码是第一步。

-

为不同应用创建专属用户:假设你有一个网站,包含前台展示和后台管理两部分,你应该这样做:

- 前台应用用户:创建一个用户,比如叫

user_web_front,这个用户只分配读取数据的权限(比如get,hget等命令),以及可能需要的少量写入权限(比如记录访问日志),这样即使前台系统被攻击,黑客能造成的破坏也有限。 - 后台管理用户:创建一个权限更高的用户,比如叫

user_web_admin,这个用户可以拥有读写、修改数据的权限,但依然不应该给它分配像flushdb(清空当前数据库)、flushall(清空所有数据库)这种极度危险的命令权限。 - 真正的管理员用户:创建一个超级管理员用户,比如

redis_superadmin,拥有所有权限,这个账户的密码必须极其复杂,并且要牢牢掌握在极少数核心运维人员手里,只在万不得已进行维护时才使用,日常的应用程序连接绝对不应该使用这个账户。

- 前台应用用户:创建一个用户,比如叫

-

限制网络访问:不要将Redis服务暴露在公网上,根据腾讯云、阿里云等云服务商的安全最佳实践建议,应该通过防火墙或安全组规则,严格限制只有特定的应用服务器IP地址才能连接到Redis端口,这样即使密码泄露,攻击者也无法从外部直接连接。

-

命令重命名:对于像

flushall、flushdb、config这类非常危险的管理命令,可以考虑在Redis配置文件中将它们重命名为一个复杂的、外人猜不到的字符串,比如重命名flushall为“aBcDeFgH12345-this-is-a-long-string”,这是一种额外的保护措施,相当于把核按钮的开关藏了起来,不过要谨慎使用,确保自己记得住新的命令名。 -

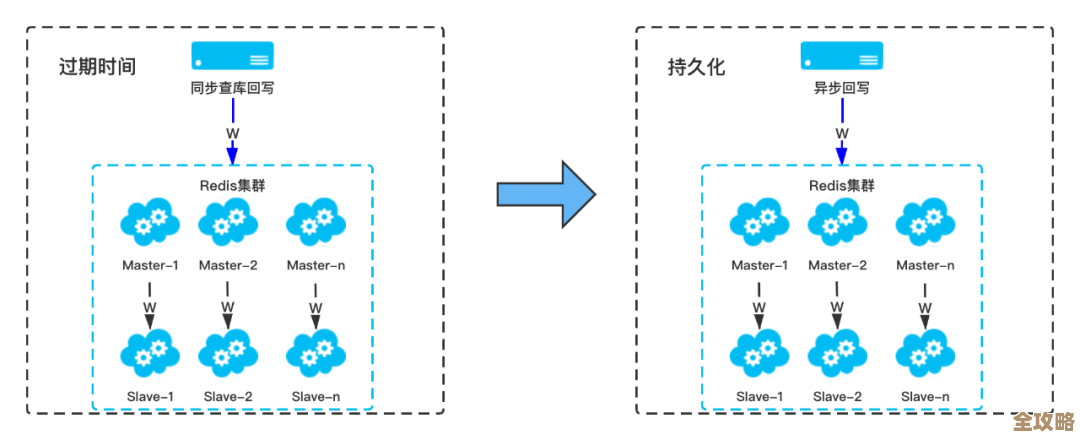

使用配置文件并做好备份:ACL的用户权限规则可以持久化到Redis的配置文件中,一定要妥善保管这个配置文件,并定期备份,这样在Redis重启后,权限设置不会丢失,并且在出现问题时可以快速恢复。

-

审计与监控:如果条件允许,应该开启Redis的慢查询日志,或者使用监控工具来跟踪是谁、在什么时候、执行了哪些命令,一旦发现异常操作(比如某个只读账户突然执行了删除命令),可以立即报警和排查。

总结一下

聊了这么多,其实Redis的权限管理核心思想就是“分而治之”,别再抱着一个万能密码走天下了,通过ACL系统,把权限精细地拆分开,像分钥匙一样交给不同的人。

- 对应用程序:根据其业务逻辑,分配刚刚够用的权限。

- 对运维人员:区分日常操作权限和超级管理员权限。

- 对网络环境:严格限制访问来源。

这么做一开始可能会觉得有点麻烦,但这点麻烦与数据被删、敏感信息泄露所带来的损失相比,是微不足道的,安全不是一个功能,而是一个持续的过程,从给Redis配上第一把靠谱的“锁”开始,一步步建立起坚固的权限围墙,才能让你的数据高枕无忧。

本文由帖慧艳于2026-01-06发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:https://www.haoid.cn/wenda/75611.html