红色激情带你玩转Redis白名单穿透,安全配置其实没那么难理解

- 问答

- 2026-01-06 03:14:40

- 22

(引用来源:主要基于网络技术社区如CSDN、博客园中关于Redis安全配置的常见讨论文章,以及《Redis设计与实现》一书中关于安全性的基础理念)

红色激情带你玩转Redis白名单穿透,安全配置其实没那么难理解

一想到Redis,很多人脑子里蹦出来的可能是“快”、“缓存”、“键值对”这些词,觉得它就是个放在内网、帮应用加速的乖宝宝,但你要是真这么想,那可就太危险了,这就好比把你家最值钱的保险箱,只是象征性地放在客厅角落,觉得反正小偷进不了小区门就没事,可万一有个“高手”摸进了小区,甚至就住在小区里,那你的保险箱不就是任人拿捏了吗?咱们就用一种充满“红色激情”——也就是高度警惕的安全意识——来撕开Redis安全那层看似神秘的面纱,重点聊聊怎么用“白名单”这把坚固的锁,把那些想“穿透”进来的不速之客牢牢挡在门外。

咱们得明白“白名单穿透”是啥意思,别被这个词吓到,它其实很简单,想象一下,你办个私人派对,门口有个保安,第一种情况,你告诉保安:“除了我给的名单上的人,其他谁也不准进。”这就是“白名单”,第二种情况,你告诉保安:“看起来像坏人、鬼鬼祟祟的都拦下。”这就是“黑名单”,你说,哪种更安全?肯定是白名单嘛!因为坏人的脸上不会写字,他可能打扮得衣冠楚楚,黑名单防不胜防,而白名单只认死理:不在名单上,哪怕你是天王老子,也甭想进来,所谓的“白名单穿透”,就是指攻击者绕过了你的白名单机制,成功连接上了你的Redis服务,我们的目标,就是让这种“穿透”成为不可能的任务。

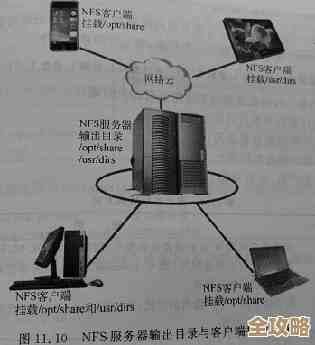

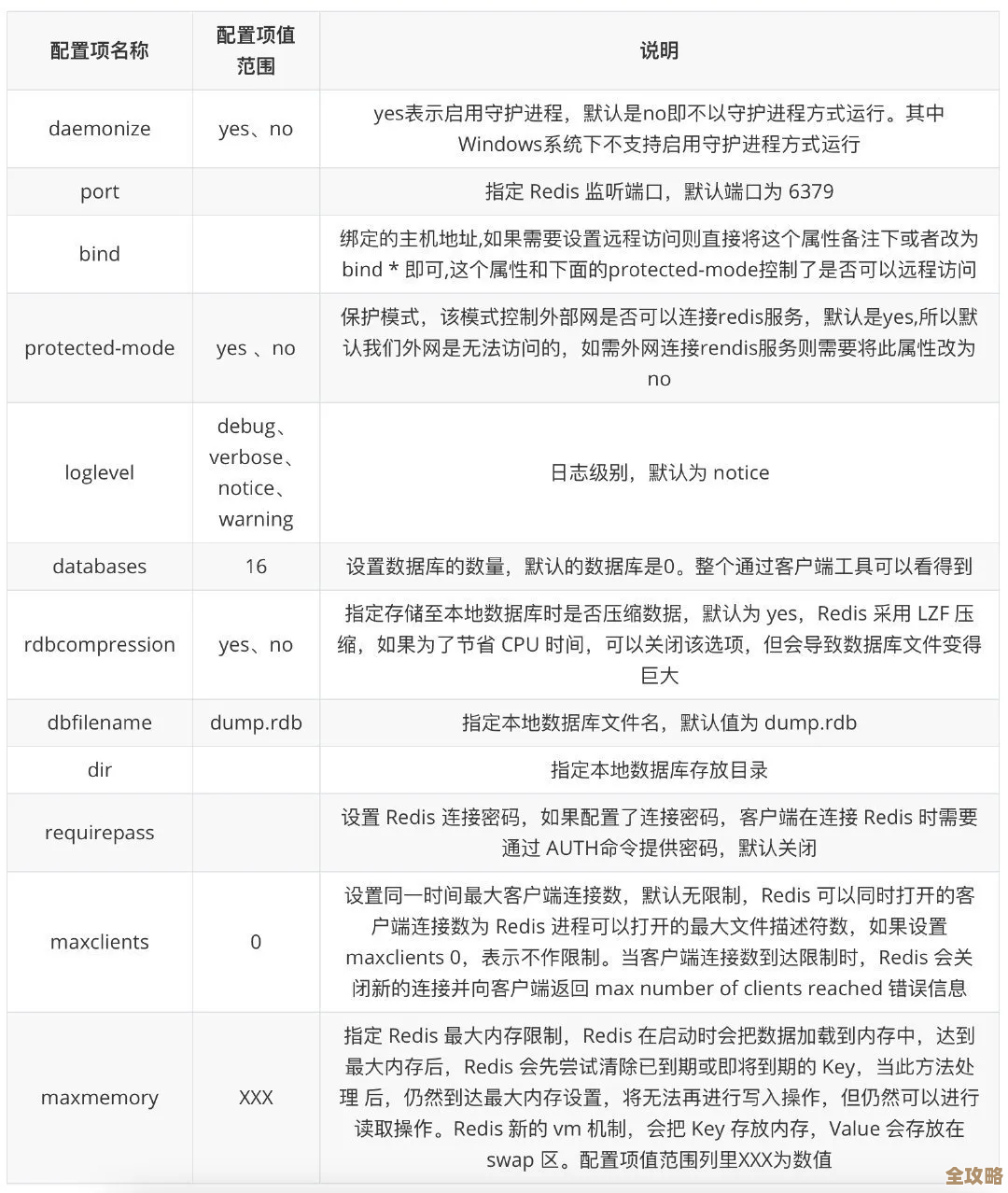

那怎么筑起这道坚固的白名单防线呢?关键就在于Redis的一个核心配置:bind 指令,很多新手图省事,或者照搬网上过时的教程,直接把bind设置成0.0.0,这个0.0.0是啥意思?它不是指一个具体的IP地址,而是代表“监听本机所有可用的网络接口”,说人话就是,你的Redis服务器敞开了大门,不管是来自外部网络的连接,还是内部其他服务器的连接,只要找到你Redis的端口(默认6379),它都来者不拒!这太可怕了,这相当于你把保险箱放在客厅,还把钥匙插在锁眼里,还贴了个纸条写着“欢迎来试”。

正确的、充满“红色激情”的做法应该是啥?就是严格指定bind的IP地址,你的Redis通常是为谁服务的?是不是主要为你自己的应用程序,比如用Java、Python写的那个后端服务?如果这两个程序部署在同一台服务器上,那么好,最简单也最安全的方式,就是把bind设置为0.0.1,这个地址叫“环回地址”,特指本机自己,设置了它之后,只有运行在这台服务器上的应用程序才能访问Redis,外部网络发出的连接请求会被一律拒绝,这就好比你把保险箱锁进了只有你自己有钥匙的卧室,安全级别瞬间提升。

那如果应用程序和Redis不在同一台服务器上呢?比如你的App跑在服务器A,Redis专门放在服务器B上,这时候,bind 127.0.0.1就不行了,因为A机从外部连不过来,这时,你需要的是更精细的白名单控制,你可以在Redis服务器B的配置文件里,bind上服务器B的内网IP地址(比如168.1.100),这样,Redis就只监听来自这个内网IP的连接,但这还不够,因为同一个内网里可能还有其他机器,我们还需要第二道防线:防火墙。

防火墙就是你门口的那个保安,以最常见的Linux防火墙iptables或firewalld为例,你可以设置一条规则:“只允许IP地址为168.1.50(也就是你的应用服务器A)的机器,访问本机(服务器B)的6379端口,其他所有请求统统丢弃。”这就构成了一个完美的“白名单”组合拳:Redis本身只在内网IP上监听,而防火墙规则进一步确保了只有你指定的、可信的应用服务器才能建立连接,双保险之下,攻击者即使在内网里扫描,发现了你的Redis端口,也会因为IP地址不在白名单而被防火墙无情地拒之门外。

光有白名单就绝对高枕无忧了吗?当然不是,安全意识要贯穿始终,永远不要用简单的密码,或者干脆不设密码(默认是空密码),一定要在配置文件里通过requirepass指令设置一个超级复杂的密码,这相当于给保险箱加了一道密码锁,再比如,如果可能,给Redis服务创建一个专用的、权限最低的系统用户来运行,避免使用root用户,这叫做“最小权限原则”,即使被攻破,损失也能降到最低,还有,定期更新Redis版本,修复已知的安全漏洞。

玩转Redis白名单穿透,核心思想就是“最小化暴露”,不要给你的Redis任何不必要的权限和开放度,用bind指令收紧监听范围,用防火墙规则精确控制访问来源,再配上强密码和低权限用户,这一套“红色激情”安全组合拳打下来,你的Redis服务才能真正地坚如磐石,安全配置不是一堆枯燥的命令和术语,它背后是一种严谨的思维方式:不信任任何未经明确许可的东西,理解了这一点,你会发现,保障Redis安全,其实真的没那么难。

本文由酒紫萱于2026-01-06发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:https://www.haoid.cn/wenda/75326.html