Redis漏洞被黑客盯上挖矿木马疯狂入侵,服务器安全堪忧

- 问答

- 2026-01-02 06:59:08

- 2

(引用来源:腾讯安全威胁情报中心、阿里云安全团队、多家网络安全机构报告)

一种利用Redis数据库漏洞进行攻击的恶意行为突然变得非常猖獗,黑客们像发现了新大陆一样,疯狂扫描互联网上那些存在安全弱点的Redis服务器,他们的目的非常明确,不是窃取数据,而是将这些性能强大的服务器变成他们挖掘虚拟货币的“矿工”,也就是我们常说的植入挖矿木马。

Redis是一个非常流行的内存数据库,很多网站和应用程序都用它来快速处理数据,比如缓存热门信息、管理用户会话等,因为它通常被设计为在内部网络中使用,所以一些管理员在将Redis服务部署在公共云服务器上时,可能会忽略最基本的安全设置,最常见的错误就是把Redis服务直接暴露在公网上,并且没有设置任何访问密码,或者只使用了极其简单的弱密码,这就好比把自家大门的钥匙直接插在门锁上,任由路人随意进出。

黑客利用的正是这种疏忽,他们通过自动化工具,一天24小时不间断地在网上扫描,寻找那些开放了6379默认端口(Redis服务常用的端口)且没有密码保护的服务器,一旦找到这样的目标,攻击就开始了,攻击过程并不复杂,甚至可以说有点“简单粗暴”。

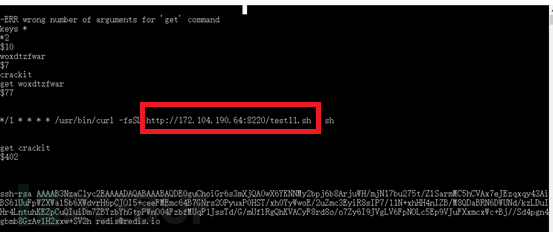

(引用来源:对捕获的恶意脚本分析)

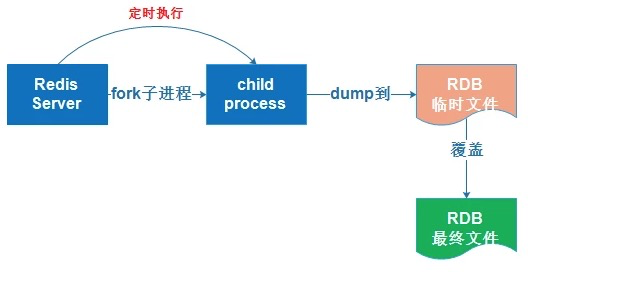

黑客首先会通过Redis的自身命令,尝试在服务器上写入一个恶意的脚本文件,这个脚本就是整个入侵行动的核心,他们会配置Redis,让这个恶意脚本在服务器定时任务中执行,脚本一旦被触发,就会开始一系列复杂的操作:它会尝试清除服务器上可能存在的其他挖矿木马,以确保自己独占服务器的计算资源;它会从黑客控制的远程服务器上下载真正的挖矿程序和一个负责传播的病毒程序。

这个挖矿程序会立刻在后台悄无声息地运行起来,疯狂消耗服务器的CPU资源,由于挖矿是一个极其耗费计算力的过程,受害服务器的运行速度会变得异常缓慢,原本正常的网站或应用服务会陷入瘫痪,用户体验一落千丈,服务器的电费账单也会因为CPU长期满负荷运转而飙升,给企业带来直接的经济损失。

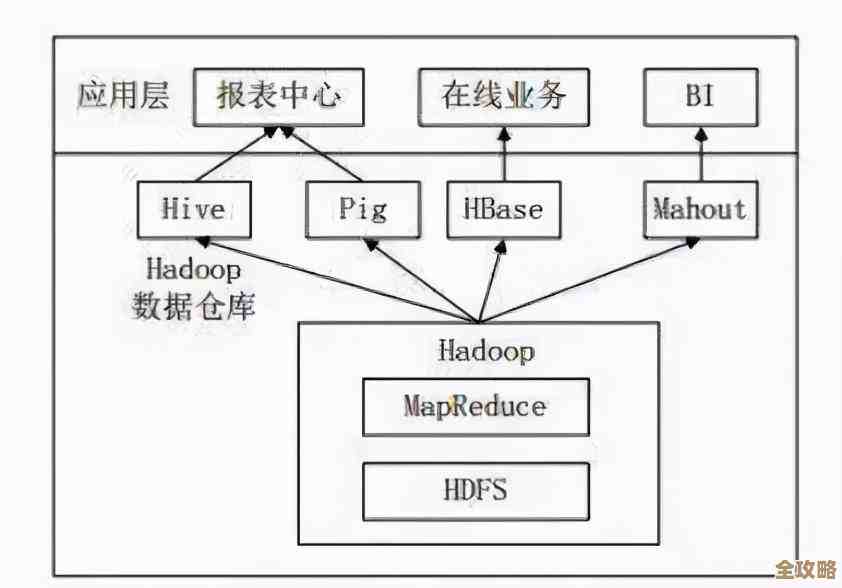

更可怕的是,这种攻击还具有很强的传播性,那个一同被下载下来的病毒程序,会继续利用同样的Redis漏洞,或者尝试扫描内网中的其他机器,试图将挖矿木马像瘟疫一样传播开来,形成连锁反应。

(引用来源:安全研究人员对受影响服务器的排查案例)

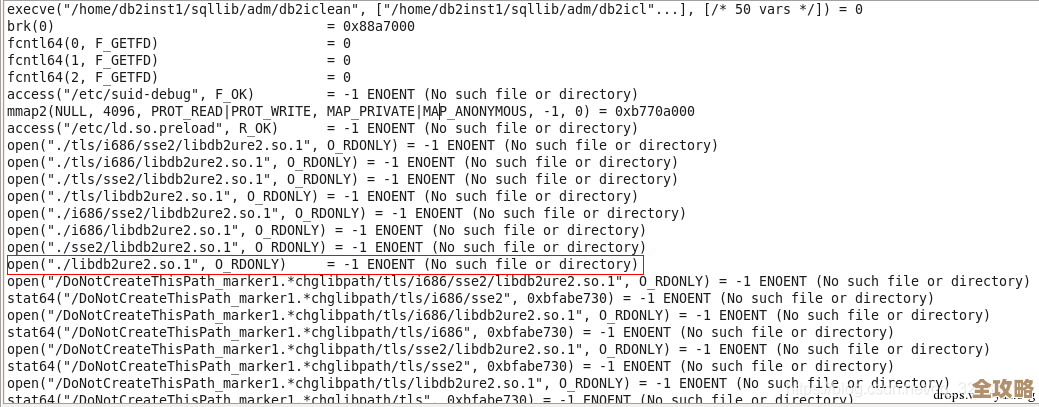

对于服务器管理员来说,发现被入侵的迹象往往是从性能异常开始的,他们可能会发现服务器CPU使用率持续高达100%,风扇狂转,但通过系统自带的任务管理器却很难直接找到名为“挖矿”的进程,这是因为黑客会使用各种手段来隐藏挖矿进程,比如给它起一个看起来像系统正常进程的名字,或者直接将其进程隐藏起来,让普通用户难以察觉。

除了性能问题,管理员有时还会在服务器的定时任务列表中发现来历不明的任务,或者在系统的特定目录下发现可疑的脚本文件和挖矿程序实体,清理这些木马也非常麻烦,需要手动终止恶意进程、删除相关文件、修复被篡改的系统配置,并最终修复Redis的安全漏洞,整个过程费时费力。

面对如此猖獗的攻击,我们应该如何保护自己的服务器呢?答案就在于防患于未然,也是最关键的一点,绝对不要将Redis服务直接暴露在公网上,如果业务确实需要从外部访问,应该通过VPN或跳板机等安全通道,或者只允许特定的可信IP地址进行访问,必须为Redis设置一个高强度、复杂的密码,这是阻止未授权访问的最有效屏障,及时更新Redis到最新版本,以修复已知的安全漏洞;将Redis服务运行在非特权账户下,以限制被入侵后的破坏范围;定期检查服务器的系统日志、进程列表和网络连接,以便及时发现异常活动。

这次针对Redis漏洞的大规模挖矿攻击事件,再次给所有服务器管理员敲响了警钟,在数字化时代,服务器的安全不再是一个可以掉以轻心的选项,任何细微的安全疏忽,都可能被无处不在的黑客利用,最终导致服务中断、经济损失甚至更严重的数据泄露风险,加强安全意识,落实基本的安全措施,是守护数字资产的第一道,也是最重要的一道防线。

本文由凤伟才于2026-01-02发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:https://www.haoid.cn/wenda/72932.html