边缘计算越来越普及,企业安全怎么跟上变化和未来可能的发展方向

- 问答

- 2025-12-25 21:25:33

- 1

边缘计算越来越普及,企业安全怎么跟上变化和未来可能的发展方向

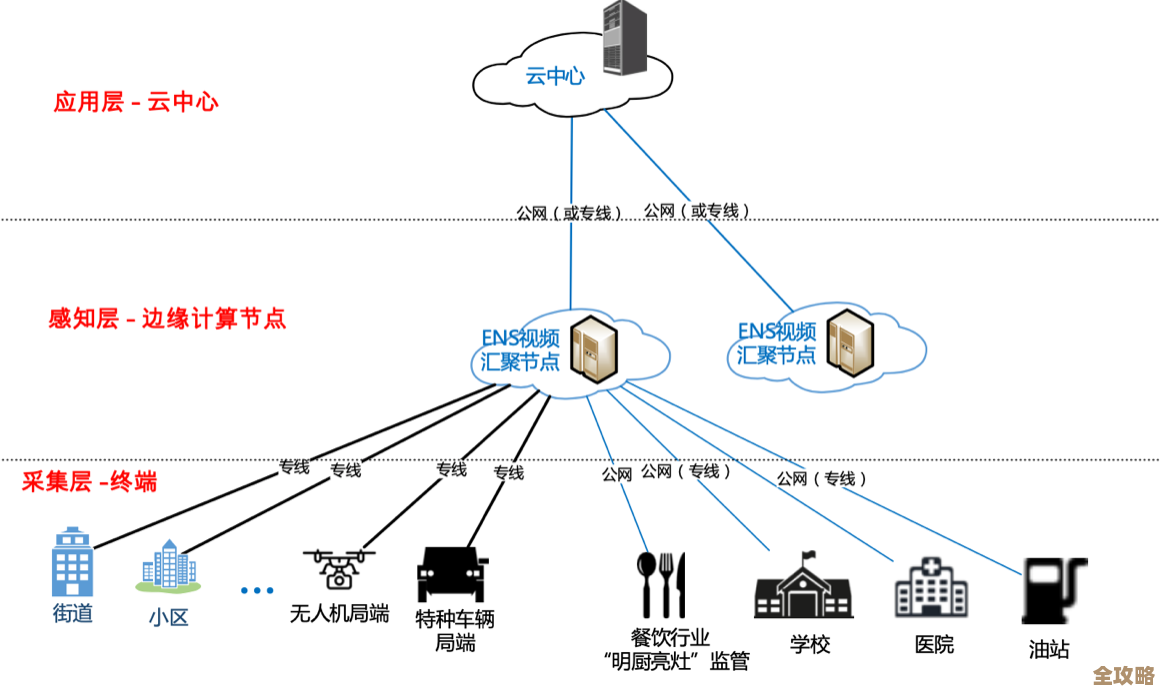

边缘计算的普及正在改变我们处理数据的方式,过去,企业通常把数据全部传送到遥远的中心云平台进行处理,就像把所有信件都寄到首都的总部分拣一样,但现在,越来越多的计算能力被部署到数据产生的地方,比如工厂的机床旁边、城市的交通摄像头内部、零售商店的收银台上,甚至是一辆自动驾驶汽车里,这种变化带来了巨大的效率提升和实时响应能力,但同时也像把保险箱从戒备森严的金库搬到了分散各处的门店,给企业安全带来了前所未有的挑战,企业安全必须彻底改变思路,才能跟上这种分布式变革。

边缘计算给安全带来的核心挑战

安全边界消失了,传统的网络安全模型基于一个清晰的“边界”,企业通过防火墙等设备在内网和外网之间划清界限,重点防护边界入口,但边缘计算环境下,成千上万的边缘设备分布在物理世界的各个角落,直接暴露在不可控的环境中,每一个边缘节点都成为了一个潜在的入侵点,“边界”已经不复存在,攻击者可能不需要攻破坚固的总部网络,只需找到一个防护薄弱的路灯控制器或监控摄像头,就能以此为跳板渗透进企业网络,根据网络安全公司Palo Alto Networks旗下Unit 42团队发布的威胁研究报告,物联网和边缘设备中普遍存在弱密码、未修复的已知漏洞等安全隐患,使其极易被攻陷。

设备本身难以管理且脆弱,边缘设备往往数量庞大、分布广泛,很多设备是“哑终端”,计算资源有限,无法安装复杂庞大的传统安全软件(如重型防病毒软件),这些设备可能部署在偏远或恶劣环境中,物理安全难以保障,容易被恶意接触或篡改,由于成本和功耗限制,许多边缘设备的硬件和操作系统可能较为陈旧,难以及时打补丁更新,安全公司趋势科技在其分析文章中指出,边缘设备生命周期的漫长与安全更新机制的缺失之间存在巨大矛盾,导致大量设备长期带病运行。

数据安全与隐私风险加剧,边缘计算虽然减少了原始数据的长距离传输,但大量敏感数据在边缘节点产生、处理和存储,如果边缘设备的安全防护不足,这些数据面临被窃取或泄露的风险,特别是在涉及个人隐私(如人脸识别数据)或工业生产数据(如核心工艺参数)的场景下,一次边缘侧的安全事件就可能造成严重后果,数据在中心云与边缘之间、边缘节点与边缘节点之间的传输通道,也成为了需要重点保护的对象。

企业安全如何跟上变化:从“边界防护”到“内生安全”

面对这些挑战,企业不能再依赖旧有的安全体系,必须构建适应边缘环境的新一代安全能力。

第一,将安全能力“左移”并内置到设备和流程中,企业需要在边缘设备的设计、开发和生产阶段就融入安全考量,这被称为“安全左移”,这意味着要选择具有硬件级安全功能(如可信执行环境)的芯片,开发安全的固件,并在设备出厂前进行严格的安全测试,在软件供应链管理上,要确保所使用的开源库和第三方组件没有已知漏洞,科技研究机构Gartner在其战略趋势分析中强调,设备制造商和集成商必须将安全视为产品的基本属性,而非事后补救的附加功能。

第二,实现自动化和集中化的统一安全管理,面对海量分散的设备,手动管理安全策略和更新是不现实的,企业需要部署统一的边缘安全管控平台,能够远程、批量地对所有边缘节点进行资产清点、漏洞扫描、策略下发、补丁更新和威胁响应,这个平台需要与中心云安全系统联动,形成协同防御,更重要的是,要充分利用人工智能和自动化技术,实现对异常行为的快速检测和自动遏制,从而在攻击造成更大破坏前将其消灭在局部。

第三,贯彻零信任原则,既然边界已经模糊,从不信任,始终验证”的零信任理念就成为必然选择,在边缘环境中,零信任意味着不应默认信任任何设备或访问请求,每一次访问尝试,无论来自内部还是外部,都需要经过严格的身份认证和权限检查,需要实施最小权限原则,只授予设备和应用完成其特定任务所必需的最低访问权限,对设备与设备之间、边缘与云端之间的所有通信进行加密和完整性校验。

未来可能的发展方向

展望未来,边缘安全将朝着更智能、更融合的方向演进。

人工智能将在边缘安全中扮演更核心的角色,由于边缘环境数据量巨大且需要实时响应,将AI模型轻量化后部署到边缘节点,使其具备本地化的威胁检测和决策能力,将成为趋势,这可以实现更快的响应速度,同时减轻中心云的压力。

安全将与网络和计算基础设施更深度地融合,随着5G、软件定义网络等技术的发展,安全能力(如防火墙、入侵检测)将不再仅仅是独立的软件产品,而是作为一种服务被嵌入到网络连接和计算平台本身中,实现“安全即代码”或“网络即安全”。

区块链技术可能会被用于提升边缘环境的可信度,利用区块链的不可篡改性来记录边缘设备的身份信息、软件版本和运行状态,确保设备身份的真实性和软件完整性,防止恶意固件刷入。

边缘计算的普及是不可逆转的潮流,企业安全团队必须正视挑战,主动转变安全思维,从传统的城堡式防御转向动态、内生、智能的纵深防御体系,将安全能力延伸到网络的每一个末梢,才能在这场分布式的变革中确保业务的安全与稳定。

本文由芮以莲于2025-12-25发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:https://www.haoid.cn/wenda/68394.html