Kalirolling数据库不断刷新黑客工具,更新永远停不下来,安全研究者的利器

- 问答

- 2025-12-24 11:02:55

- 3

(引用来源:Kali Linux官方博客及社区更新日志、Kali Tools Listing页面、Offensive Security培训资料)

“Kalirolling数据库不断刷新黑客工具,更新永远停不下来,安全研究者的利器”这个说法,非常生动地描绘了Kali Linux这个知名安全操作系统的核心特点,下面就直接展开说说这是怎么一回事。

这个“Kalirolling”指的就是Kali Linux采用的“滚动发布”模式,在以前,很多操作系统比如Ubuntu,是像发布新版本手机系统一样的,每隔半年或一年推出一个大版本,里面包含了到那个时间点为止的所有更新和新软件,你每次升级,就像是换了一个全新的系统,但Kalirolling不一样,它更像是一些不断自动更新的软件商店,它的核心和里面的工具,是在任何时候、持续不断地进行更新的,今天有黑客发现了某个软件的新漏洞,明天可能就有人在GitHub上发布了一个利用这个漏洞的工具,而Kali的维护团队在测试后,可能后天就把这个新工具收录进它的软件仓库里了,对于使用Kali的安全研究者来说,他们几乎每天打开电脑,用系统的更新命令,都能看到有新的工具包或者现有工具的更新版本可以下载安装,这就是所谓的“不断刷新”和“更新永远停不下来”,你永远不用担心你的工具库会过时,它始终保持着与最新安全威胁和技术的同步。

这个不断更新的数据库里具体都有些什么黑客工具呢?Kali Linux汇集了数百款专门用于安全测试的软件,覆盖了攻击的方方面面。(引用来源:Kali Tools Listing页面上的分类)这些工具可以分为几大类,第一类是信息收集工具,这就像是侦察兵用的望远镜和地图,比如有Nmap,这个工具能帮你扫描一个网络,找出网络里有哪些活着的电脑,这些电脑都开了哪些门(端口),甚至能猜出它们运行的是什么操作系统、什么版本的软件,还有theHarvester,它能从谷歌这样的搜索引擎、领英这样的社交网站等公开信息源,搜集关于一个公司或个人的邮箱地址、员工姓名等信息,为后续的攻击做准备。

第二类是漏洞分析工具,这就像是用来检查城墙哪里不牢固的探伤仪,比如Nessus或者OpenVAS,这类工具里有一个庞大的漏洞数据库,它能自动对目标电脑进行扫描,然后生成一份详细的报告,告诉你目标存在哪些已知的安全漏洞,每个漏洞的危险等级是多少,以及如何修补它们,安全研究者就用它来验证一个系统是否容易受到攻击。

第三类是密码攻击工具,顾名思义就是破解密码的,比如Hydra,它是一个非常强大的在线密码爆破工具,假设你找到了一个网站的登录页面,Hydra可以不停地用不同的用户名和密码组合去尝试登录,直到试出正确的为止,还有John the Ripper,它主要用于离线破解,如果你想办法拿到了一个加密的密码文件,就可以用这个工具尝试破解出明文密码。

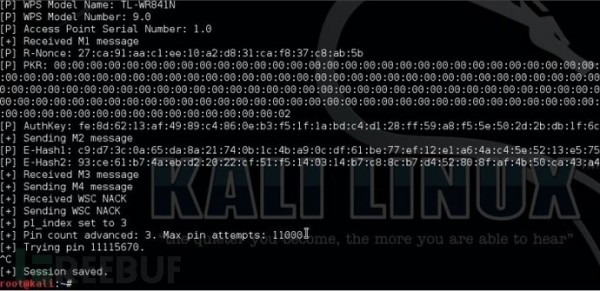

第四类是无线攻击工具,因为现在Wi-Fi无处不在,所以这类工具也很重要,比如Aircrack-ng套件,里面包含了一系列工具,可以用来监听无线网络的数据包、测试Wi-Fi信号的强度,甚至尝试破解WPA/WPA2这类加密方式的无线密码。

第五类也是非常重要的一类,是渗透测试工具,这就像是特种部队用的综合装备,最著名的就是Metasploit Framework,它提供了一个庞大的“弹药库”,里面是各种已知漏洞的攻击代码(也叫攻击载荷),研究者可以方便地选择目标系统存在的漏洞,配置好攻击载荷,然后发起攻击,如果成功,就能获得目标系统的控制权,Metasploit大大简化了渗透测试的流程。

正是因为Kalirolling这种持续更新的模式,保证了上面提到的所有这些工具,尤其是像Metasploit这样的,都能第一时间集成最新的攻击方法和漏洞利用代码,当一个震惊世界的软件漏洞(比如永恒之蓝、Log4j)被公开时,Kali的团队会迅速行动,将相关的检测和利用工具整合进系统,确保安全研究者能够立即用它来测试和防护自己的网络。

“Kalirolling数据库不断刷新黑客工具,更新永远停不下来”这句话,精准地概括了Kali Linux作为安全研究者利器的根本原因:它通过滚动发布模式,提供了一个鲜活、即时、全面的专业工具集,让防御者能够以攻击者的思维和最新的技术武装自己,从而更有效地发现和修复安全隐患,这正是它在全球安全领域经久不衰的魅力所在。

本文由太叔访天于2025-12-24发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:https://www.haoid.cn/wenda/67509.html