企业网络交换机安全设置与优化管理指南

- 游戏动态

- 2025-10-22 11:14:45

- 1

哎,说到企业网络交换机这玩意儿,它就像是你家房子的承重墙,平时没人注意,可一旦出问题,整个业务可能就瘫了,我见过太多公司,花大把钱买防火墙、装杀毒软件,结果交换机就设个初始密码扔那儿不管了,简直是把大门钥匙插在锁眼里还觉得自己特安全。😅

先说说最基本的吧,密码,你别笑,真的,好多管理员到现在还用admin/admin或者Cisco/Cisco这种,跟没设密码有啥区别?你得改,改成复杂的,最好带点乱七八糟的符号,而且别所有交换机都用同一个密码,万一有一台被搞了,不就全军覆没了?我自己的习惯是,密码管理器里专门开个文件夹存这些,每次登录虽然麻烦点,但心里踏实,还有,别用telnet了,那根本就是裸奔,SSH是底线,如果能上证书认证就更好了,虽然配置起来头大,但一劳永逸。

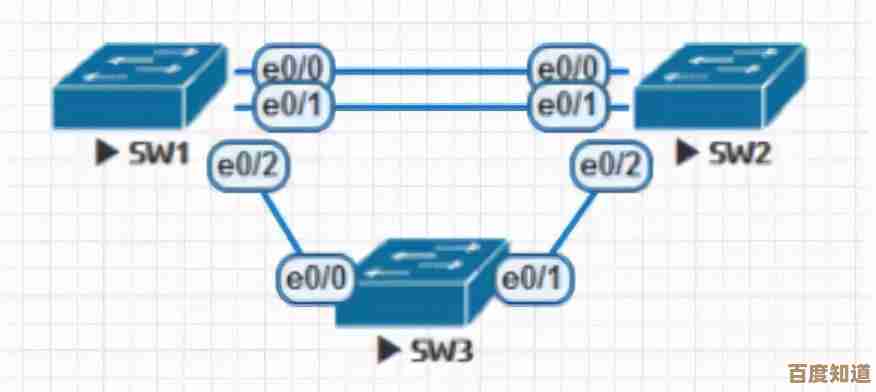

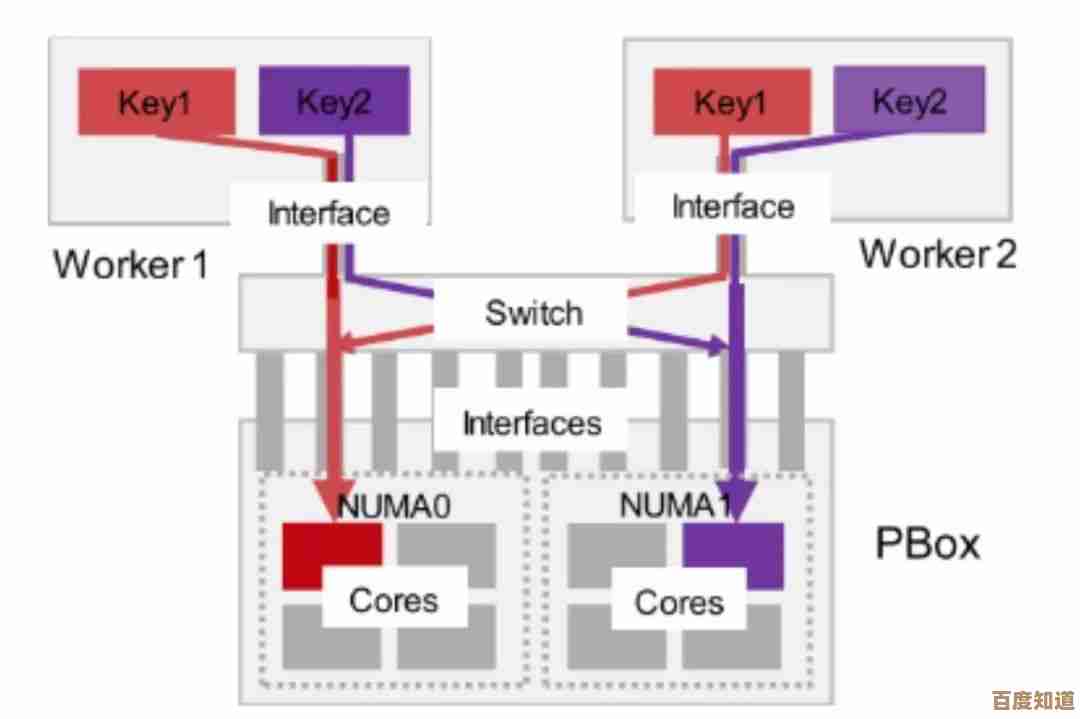

VLAN划分这个事,我觉得特别有意思,它有点像给公司内部做隔断,财务部、研发部、访客网络,各玩各的,别混在一起,不然的话,前台连Wi-Fi的客人说不定都能摸到服务器上去,太吓人了,但划分的时候也得动脑子,不是划得越细越好,你得考虑实际业务流量,有些部门之间协作频繁,你给完全隔死,他们天天找你开权限,你也烦,所以嘛,得找个平衡,既安全又不影响干活儿,有时候规划VLAN拓扑,我会在白板上画半天,擦来擦去的,总觉得哪里还能优化一点。

端口安全也是个细活,哪个端口接什么设备,最好给它固定住,比如只允许某个特定MAC地址的设备接入,不然,谁随便插根网线就能进内网,那还了得?不过这事执行起来有难度,设备更新换代、员工换电脑,你得跟着改配置,挺琐碎的,但没办法,安全就是由这些琐碎堆起来的,我经常跟自己说,宁可现在麻烦点,也别等出事之后后悔。

日志这东西,太关键了,交换机不能当哑巴,谁什么时候登录了、配置改了啥、端口有没有异常流量,它都得记下来,但光记下来没用,你得去看、去分析,最好配个日志服务器,把所有交换机的日志都集中起来,设置一些告警规则,短时间内多次登录失败,或者有设备试图接入未经授权的VLAN,立刻给你发邮件或短信,这就像给网络装了监控摄像头,虽然平时可能觉得多余,但真有问题时,它能帮你快速定位,有一次我们网络突然变慢,就是靠日志发现某个端口在疯狂发包,一查,是中了病毒的打印机在作怪。

关于优化,我觉得核心是别让交换机“太累”,比如生成树协议(STP),你得确保根桥放在一个性能好、位置核心的设备上,别让它随便漂移,不然网络会抖一下,那种感觉就像开车时突然踩了脚急刹,还有,可以适当调整一下MAC地址表的老化时间,太短了会增加不必要的广播,太长又占着资源… 这个得根据你网络的实际情况慢慢调,没有标准答案。

备份配置简直是救命稻草,我有次手滑,把一个核心交换机的配置给清错了,当时冷汗就下来了,幸好有三天前的备份,十几分钟就恢复了,不然真是灾难,现在我都设置成自动备份,每周把配置文件的副本推送到一个安全的FTP服务器上,心里才有点底。

吧,交换机安全和管理,它不是个一次性的项目,而是个持续的过程,你得时不时去看看它,像照顾一盆花似的,浇浇水、修修叶子,可能99%的时间你都觉得这些设置没啥用,但就是为了应对那1%的意外,毕竟,真等到网络瘫痪、数据泄露的时候,再想起来要安全设置,可就真的晚啦。🛡️

本文由广飞槐于2025-10-22发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://www.haoid.cn/yxdt/37327.html