Redis漏洞不能忽视,得加强加密保护才行,不然数据安全真成问题

- 问答

- 2026-01-07 21:07:31

- 8

“Redis漏洞不能忽视,得加强加密保护才行,不然数据安全真成问题”这个说法非常正确,点出了当前许多企业在使用Redis时一个普遍且严峻的安全隐患,这并非危言耸听,而是基于大量实际发生的安全事件和Redis自身的设计特点得出的结论。

我们必须认识到Redis的“单纯”性格,Redis的设计初衷是为了追求极致的速度和性能,因此在早期版本中,安全往往被放在了次要位置,一个最典型也最危险的情况就是默认无密码验证,很多用户在安装Redis后,没有意识到服务启动后就直接暴露在网络上,任何能连接到这台服务器的人都可以直接访问和操作Redis里的所有数据,就像进自己家一样简单,不需要任何钥匙,这种配置不当导致的安全事件数不胜数,根据网络安全机构(如绿盟科技、启明星辰等)发布的年度安全报告,因配置错误导致的数据泄露事件中,Redis、MongoDB等NoSQL数据库占据了相当大的比例。

Redis通常被用作缓存或数据库,里面存放的可能是用户会话信息、敏感的业务数据、甚至是临时的验证码,如果这些数据在网络上“裸奔”,后果不堪设想,这里就涉及到两个层面的加密问题:传输加密和静态加密。

传输加密指的是数据在客户端(比如我们的应用程序)和Redis服务器之间传输时,是否是加密的,默认情况下,Redis使用的是普通的TCP连接,数据都是以明文形式传输,这意味着,如果攻击者能够监听网络流量(例如在公共Wi-Fi或遭受ARP欺骗的内网中),他就能像看小说一样直接看到传输的所有内容,包括用户的密码、手机号等敏感信息,为了解决这个问题,Redis从6.0版本开始支持TLS加密传输,这就像给数据通道加装了一个加密隧道,所有数据在隧道里都是密文,即使被截获也无法直接读取,但遗憾的是,很多用户由于兼容性或性能考虑,并未启用这一功能。

静态加密指的是数据存储在Redis服务器内存或持久化到磁盘(RDB或AOF文件)时,是否是加密的,Redis本身并不提供内置的数据加密功能,这意味着,一旦攻击者通过某种手段(比如我们前面提到的未授权访问)拿到了服务器的权限,他就可以直接dump(导出)整个数据库文件,里面的数据对他来说是清清楚楚、明明白白的,要想实现静态加密,通常需要依靠外部的力量,比如在应用程序层面,在将数据写入Redis之前就先进行加密,或者利用操作系统级的加密文件系统来保护持久化文件。

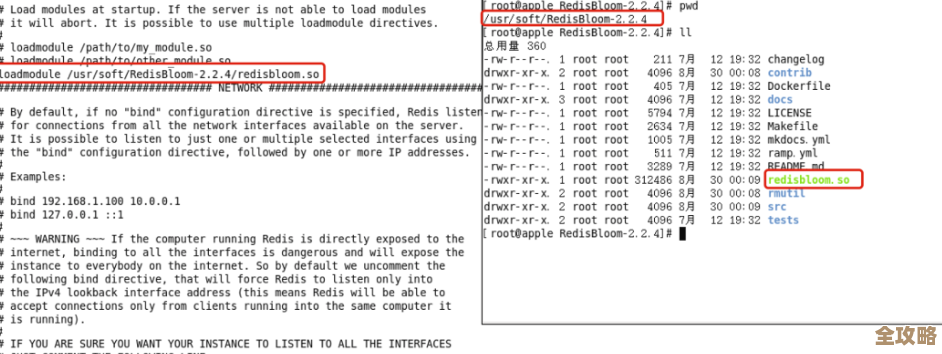

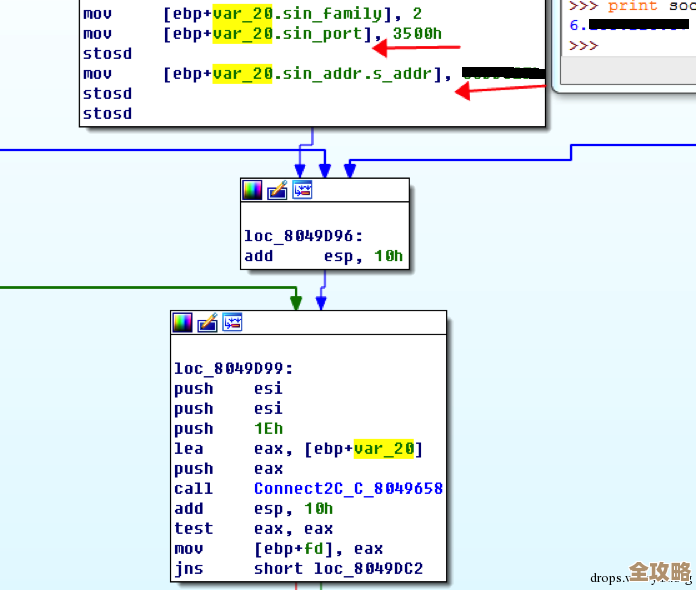

除了加密,另一个不能忽视的漏洞是命令执行漏洞,Redis提供了一套非常强大的命令,这本是为了方便管理,但同时也带来了风险,如果攻击者获得了Redis的访问权限,他不仅可以窃取数据,还可以利用Redis的CONFIG命令篡改持久化文件的路径和名称,进而实现远程代码执行,攻击者可以将持久化文件设置为服务器的SSH公钥文件,然后用自己的私钥直接登录服务器,从而完全控制整个系统,这种攻击手法在黑客圈里已经是非常成熟的“套路”了。

面对这些不能忽视的漏洞,我们应该如何“加强加密保护”呢?以下是一些非常具体且必要的措施:

-

设置强密码并禁用默认访问:这是最基本也是最重要的一步,务必在Redis的配置文件

redis.conf中设置requirepass参数,使用足够复杂的长密码,将bind指令配置为仅允许可信的应用程序服务器IP连接,而不是默认的0.0.0(允许所有IP连接),对于更高安全要求,可以设置防火墙规则,只开放特定的端口给特定的IP。 -

启用TLS加密传输:只要条件允许,强烈建议启用Redis的TLS功能,这需要生成证书和密钥,并在客户端和服务器端进行配置,虽然会引入轻微的性能开销,但与数据泄露带来的损失相比,这点开销是完全可以接受的。

-

实施网络隔离:永远不要将Redis服务器直接暴露在公网上,应该将其部署在内网环境中,只有后端的应用程序服务器能够访问它,通过VPN或专线访问是更好的选择。

-

最小权限原则:如果使用的是Redis 6.0及以上版本,可以利用其内置的ACL(访问控制列表)功能,为不同的应用程序创建不同的用户,并授予它们所需的最小权限,一个只负责读取缓存的应用程序,就没有必要给它执行

FLUSHDB(清空数据库)或CONFIG(修改配置)命令的权限。 -

应用程序层加密:对于特别敏感的数据(如用户身份证号、银行卡号等),可以考虑在写入Redis之前,在应用程序代码层就先进行加密处理,这样,即使Redis被攻破,攻击者拿到的也是密文,增加了破解的难度。

-

定期更新与安全审计:保持Redis版本更新,及时修补已知的安全漏洞,定期进行安全审计和漏洞扫描,检查配置文件是否存在安全隐患。

“Redis漏洞不能忽视”绝非一句空话,它就像家里的一扇金库大门,如果只是虚掩着甚至大敞着,那么里面的金银财宝(数据)就岌岌可危,加强加密保护,结合严格的网络访问控制和完善的运维管理,才能将这扇大门牢牢锁紧,真正守护好我们的数据安全,在数据即资产的今天,任何一点疏忽都可能造成无法挽回的损失。

本文由革姣丽于2026-01-07发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://www.haoid.cn/wenda/76418.html