混合云安全那些事儿,大家其实得知道的几个关键点和注意事项

- 问答

- 2026-01-02 23:37:33

- 2

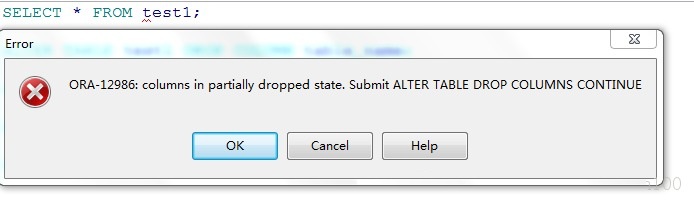

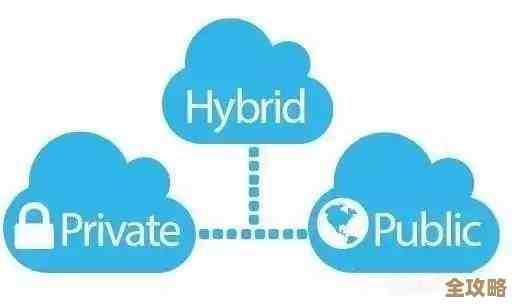

说到混合云安全,咱们别整那些云里雾里的专业术语,就聊点实在的,混合云嘛,简单说就是一部分数据和应用放在自己家的机房(私有云),另一部分租用像阿里云、腾讯云这样的公有云服务,这种“公私合营”的模式好处多多,比如灵活、省钱,但安全问题也一下子复杂起来了,成了“两头操心”,根据安全牛社区的文章观点,混合云的安全管理核心在于建立统一的安全视图和管控策略,以下是几个大家真得知道的关键点和注意事项。

第一点,也是最重要的一点:身份是新的边界,管不好权限全白搭。

以前搞安全,首要任务是修“围墙”,也就是网络防火墙,把内部网络和外部互联网隔开,但在混合云环境里,这招不太灵了,你的应用可能一部分在自家机房,一部分在公有云上,数据来回跑,传统的网络边界变得非常模糊,这时候,光靠堵是堵不住的。

那靠什么?靠身份认证和权限管理,也就是说,不管用户或程序是从哪里(办公室、家里、公有云上)试图访问资源,系统首先要问的都是:“你是谁?”(认证)以及“你被允许干什么?”(授权),这就像进一栋大楼,光有门禁卡(认证)不行,还得看你卡上的权限能刷开哪一层楼、哪个房间(授权)。

注意事项: 这里最容易出问题的地方就是权限给得太“大方”,很多企业为了方便,动不动就给用户或服务账号一个“超级管理员”权限,这相当于把整栋大楼的所有钥匙都交出去了,一旦这个账号被盗,攻击者就能在你的混合云环境里为所欲为,必须严格遵守“最小权限原则”,只授予完成工作所必需的最低权限,要尽可能启用多因素认证(MFA),比如密码加手机验证码,大大增加账号被盗用的难度,根据CSA(云安全联盟)的研究,弱凭证和过宽的权限是导致云安全事件的主要原因之一。

第二点:数据安全,你得知道数据在哪儿、怎么保护。

混合云环境下,数据可能静态存储在不同的地方,也可能在公私云之间流动,数据安全的风险点主要有两个:一是数据泄露,二是数据丢失。

注意事项:

- 加密是标配: 无论数据是静态存储着(比如放在云硬盘里),还是在网络中传输,都应该进行加密,现在主流的公有云服务都提供了便捷的加密服务,关键是你要记得去开启和配置它,对于特别敏感的数据,你甚至可以自己管理加密密钥,而不是完全交给云服务商。

- 搞清楚合规要求: 有些行业(比如金融、医疗)对数据存放的地理位置有严格规定(数据主权),你在把数据放到公有云上之前,必须弄清楚数据会存储在哪个地区的机房,是否满足法律法规的要求,别等到出了事才追悔莫及。

- 备份和容灾计划不能忘: 不要把鸡蛋放在一个篮子里,但也要确保你知道每个篮子的情况,要制定清晰的数据备份策略,定期测试备份数据的可恢复性,要设计好容灾方案,万一某个云环境(无论是私有云还是公有云部分)出现故障,如何快速将业务切换到另一个环境,保证服务不中断。

第三点:安全责任是共担的,别以为全包给云厂商就没事了。

这是云安全中最经典的“共担责任模型”,云服务商负责的是“云本身的安全”,比如他们数据中心的物理安全、底层硬件、网络基础设施的可靠性,而你呢,作为用户,要负责“云内部的安全”,包括上面提到的身份和访问管理、操作系统的安全配置、应用程序的安全、以及你自己数据的加密和保护。

注意事项: 很多企业会有一个误区:我用了云,安全就应该是云厂商全权负责,这绝对是大错特错,举个例子,云厂商提供了虚拟防火墙(安全组),但规则配置得对不对、有没有对外开放了不必要的端口,这个责任在你,你必须清晰地理解这份责任划分清单,并确保自己负责的部分都做到了位,否则,安全漏洞就会出现在你的责任区内。

第四点:统一的监控和日志管理,没有 visibility(可见性)就没有安全。

混合云环境由多个部分组成,每个部分都会产生大量的日志和告警信息,如果这些信息是孤立的,你看不到全局,那就好比在指挥一场瞎子和聋子参加的战争。

注意事项: 你需要一个统一的安全运营中心(SOC)或者集中式的日志管理平台,能够把私有云和不同公有云上的安全日志(比如登录日志、访问记录、网络流量告警等)都收集起来,进行关联分析,这样,当发生安全事件时,你才能快速发现异常的源头,看清攻击的路径,而不是在各个云平台的控制台之间手忙脚乱地切换,统一的监控是快速响应和处置威胁的基础。

安全意识和管理流程是基石。

技术手段再先进,也绕不开人的因素,混合云环境的管理往往涉及多个团队,比如运维、开发、安全团队,甚至不同的业务部门。

注意事项: 必须建立明确的安全管理流程和制度,上线一个新的云资源需要谁审批?配置变更的流程是什么?员工离职后,如何确保其云账号权限被及时回收?定期对相关人员进行安全意识培训,让他们了解混合云环境下的新风险和新规则,对云上资产进行定期的安全检查和漏洞扫描,防患于未然。

混合云安全不是一个可以一次性解决的问题,而是一个持续管理和优化的过程,核心思路就是从传统的“筑墙”思维,转变到以身份为中心、以数据为保护重点、明确责任、并具备全局可见性的现代安全防护体系。

本文由畅苗于2026-01-02发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://www.haoid.cn/wenda/73369.html