掌握Burpsuite工具:Web渗透测试与漏洞分析实战指南

- 游戏动态

- 2025-11-01 16:48:59

- 2

认识你的伙伴——Burpsuite

来源章节:第1章 Burpsuite入门 “Burpsuite是一个用于攻击Web应用程序的集成平台,它就像一把瑞士军刀,把很多不同的工具集合在一起,这些工具之间可以无缝协作,共同完成从最初的映射和攻击应用程序表面,到发现和利用安全漏洞的整个任务。”

第二章:如何开始第一个测试

来源章节:2.2 配置浏览器和Burpsuite “你需要让你的浏览器流量经过Burpsuite,打开Burpsuite,进入‘Proxy(代理)’标签,然后选择‘Intercept(拦截)’选项卡,确保‘Intercept is on(拦截开启)’是打开状态,去你的浏览器设置中,将代理服务器设置为localhost,端口通常是8080,这样,你在浏览器里访问任何网站,请求都会先被Burpsuite截获。”

第三章:拦截和查看流量

来源章节:4.1 使用代理拦截请求 “当拦截功能开启后,你在浏览器里进行的任何操作,比如提交一个登录表单,页面都会卡住,这时,Burpsuite的拦截窗口会显示浏览器发出的完整请求,你可以看到所有细节:访问的网址、提交的用户名和密码、Cookie信息等,你可以直接在这个窗口里修改这些信息,比如把密码改成错误的,或者改成其他用户的账号,然后点击‘Forward(转发)’放行,看看服务器返回什么结果。”

第四章:爬取网站结构

来源章节:5.1 使用Spider爬虫 “仅仅手动点击页面是不够的,Burpsuite有一个‘Spider(蜘蛛)’工具,它能自动帮你探索整个网站,你只需要把网站地址给它,它就会像一只蜘蛛一样,自动点击页面上所有它能找到的链接,从而绘制出整个网站的地图,这能帮你发现那些隐藏的、不容易通过菜单直接访问的页面。”

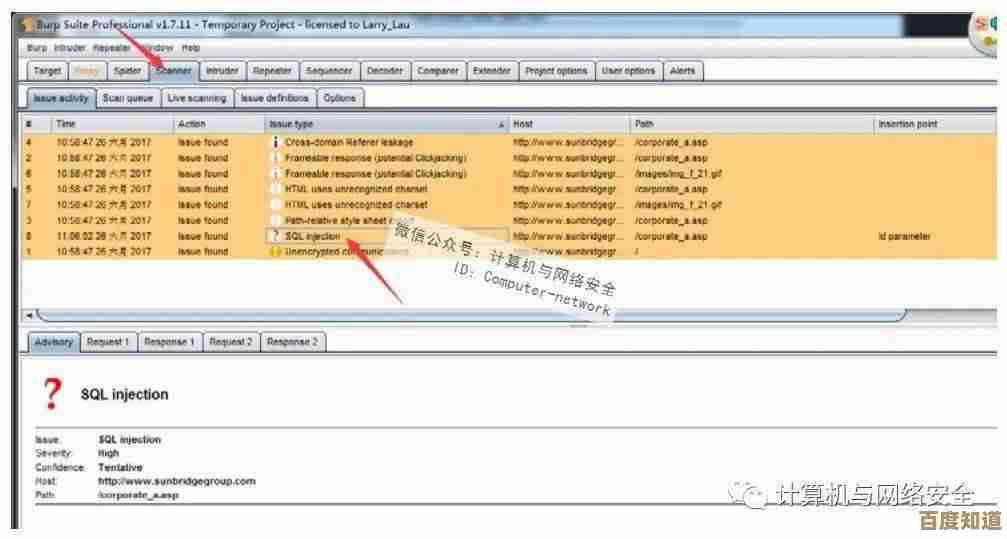

第五章:自动扫描漏洞

来源章节:第6章 使用Scanner “Burpsuite的‘Scanner(扫描器)’是一个强大的自动化漏洞查找工具,它可以对你指定的目标(比如整个网站或者某个特定页面)进行扫描,扫描器会自动发送大量特殊的、精心构造的请求,然后分析服务器的响应,来判断是否存在常见的安全漏洞,比如SQL注入(数据库漏洞)、跨站脚本(XSS,在网页中插入恶意代码)等,扫描结束后,它会生成一份报告,告诉你哪里有问题,问题的严重程度如何。”

第六章:手动测试漏洞的核心——Repeater和Intruder

来源章节:7.1 Repeater重放器 & 8.1 Intruder入侵者 “自动化扫描虽然快,但很多复杂的漏洞需要手动测试,这里有两个最重要的工具:

- Repeater(重放器):你可以把拦截到的任何一个HTTP请求发送到Repeater,你可以反复修改请求的某个部分(比如参数值),然后一次次地发送给服务器,并立即看到每次的响应,这是测试SQL注入或越权访问等漏洞的理想工具。

- Intruder(入侵者):当你需要对同一个请求进行大量、批量的测试时,就用Intruder,你想测试一万个常用密码,或者遍历一千个用户ID,你可以标记出请求中需要变化的位置(称为‘攻击载荷位置’),然后提供一个字典(比如密码列表),Intruder就会自动用字典里的每一个值去替换位置,并记录所有服务器的响应,帮你找出哪些是成功的。”

第七章:解码和编码数据

来源章节:10.1 Decoder解码器 “网站经常会对数据进行编码,比如把空格变成‘%20’,Burpsuite的‘Decoder(解码器)’工具可以方便地对字符串进行各种编码(如URL编码、Base64编码)和解码,这在测试时非常有用,比如你需要把一段恶意代码进行编码后再插入请求中,或者你需要解码服务器返回的乱码信息来分析内容。”

第八章:实战流程总结

来源章节:第13章 综合实战案例 “一个典型的测试流程是这样的:1. 用Spider爬取网站结构,2. 手动浏览网站,同时用Proxy拦截流量,观察正常请求,3. 用Scanner进行初步的自动扫描,4. 针对Scanner发现的疑点或你认为关键的功能(如登录、支付),使用Repeater和Intruder进行深入的手动测试,5. 在整个过程中,随时使用Decoder来处理数据,将所有发现的问题整理成报告。”

本文由才同于2025-11-01发表在笙亿网络策划,如有疑问,请联系我们。

本文链接:http://www.haoid.cn/yxdt/53345.html

![突破性点对点安全通信系统 p2ps]保障数据传输隐私与可靠性](http://www.haoid.cn/zb_users/upload/2025/11/20251102091213176204593324649.jpg)